Simulateur de signature numérique

Résultat :

Signature numérique :

Chaque fois que vous envoyez des bitcoins ou interagissez avec un contrat intelligent sur Ethereum, quelque chose de très précis se produit en arrière-plan : une signature numérique est générée et vérifiée. Ce n’est pas une simple confirmation. C’est une preuve mathématique irréfutable que vous êtes bien la personne qui a autorisé la transaction - sans jamais révéler votre mot de passe secret.

Comment fonctionne une signature numérique ?

Imaginez que vous signiez un chèque. Personne ne peut falsifier votre signature sans être détecté. Une signature numérique fonctionne de la même manière, mais avec des mathématiques. Elle repose sur une paire de clés : une clé privée et une clé publique. Votre clé privée, que seul vous possédez, sert à créer la signature. Votre clé publique, visible de tous, sert à vérifier que cette signature est valide.

Lorsque vous envoyez 0,5 ETH à un ami, votre logiciel de portefeuille ne transmet pas simplement l’adresse du destinataire et le montant. Il crée d’abord un hash de la transaction - une empreinte numérique unique qui résume tout ce qui est dans la transaction : qui envoie, qui reçoit, combien, et quand. Ensuite, il utilise votre clé privée pour signer ce hash. Le résultat ? Une chaîne de chiffres et de lettres impossible à reproduire sans votre clé privée. C’est votre signature numérique.

Le rôle de l’ECDSA dans la blockchain

La plupart des blockchains, comme Bitcoin et Ethereum, utilisent un algorithme appelé ECDSA (Elliptic Curve Digital Signature Algorithm). Pourquoi lui ? Parce qu’il est à la fois sécurisé et léger. Contrairement aux anciennes méthodes comme RSA, qui nécessitent des clés de 2048 bits ou plus, ECDSA offre un niveau de sécurité équivalent avec des clés de seulement 256 bits. Cela réduit la taille des transactions, ce qui signifie moins de données à stocker sur la blockchain et moins de puissance de calcul requise pour les vérifier.

Bitcoin utilise une courbe elliptique spécifique, la secp256k1, qui a été choisie pour sa robustesse et son efficacité. Ethereum fait de même. Chaque signature générée avec ECDSA est unique à cette transaction exacte. Si vous changez même un seul bit - par exemple, le montant de la transaction - la signature devient invalide. Cela empêche quiconque de modifier une transaction après qu’elle a été signée.

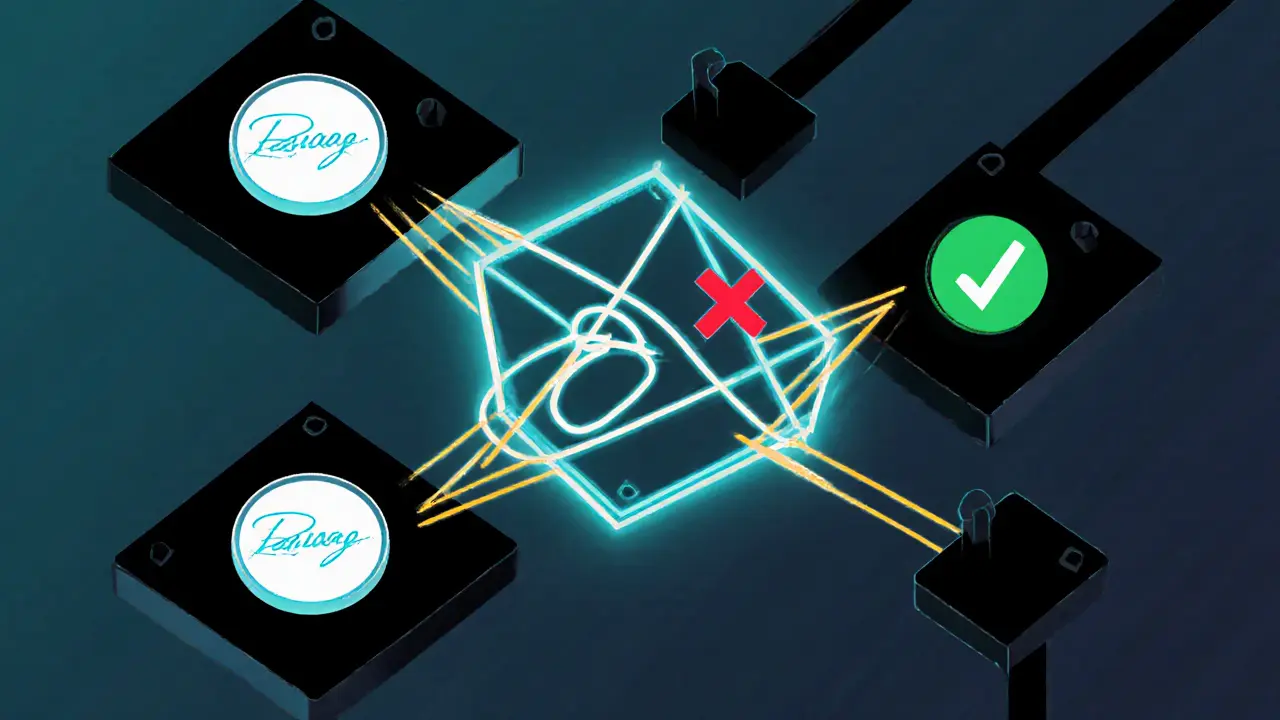

La vérification : pas de confiance, juste des mathématiques

Les nœuds du réseau blockchain ne vous connaissent pas. Ils ne savent pas qui vous êtes. Ils ne font pas confiance à votre mot de passe ou à votre identité. Ce qu’ils vérifient, c’est une équation mathématique : « Est-ce que cette signature correspond bien à ce hash, avec cette clé publique ? »

Le processus est simple : le nœud prend votre signature, votre clé publique, et le hash de la transaction. Il applique une formule cryptographique. Si le résultat est correct, la transaction est validée. Si non, elle est rejetée. Pas de serveur central. Pas de banque. Juste des ordinateurs du monde entier qui font le même calcul et arrivent à la même conclusion.

C’est ce qui rend la blockchain trustless - sans confiance. Vous n’avez pas besoin de faire confiance à quelqu’un d’autre. Vous avez seulement besoin de faire confiance aux mathématiques. Et les mathématiques, elles, ne mentent jamais.

La protection de l’intégrité : une signature ne peut pas être réutilisée

Une signature numérique n’est pas comme un timbre-poste que vous pouvez réutiliser. Elle est liée à une transaction spécifique. Si vous signez une transaction pour envoyer 1 BTC à l’adresse A, cette signature ne fonctionnera jamais pour envoyer 1 BTC à l’adresse B. Même si vous essayez de copier-coller la signature sur une autre transaction, le système la rejettera immédiatement.

Cela empêche les attaques de « replay » - où un hacker tente de réutiliser une ancienne signature pour voler des fonds. Il ne peut pas le faire, car chaque transaction a un hash différent. Et chaque hash exige une signature différente. C’est un mécanisme de sécurité intégré, pas une fonctionnalité ajoutée après coup.

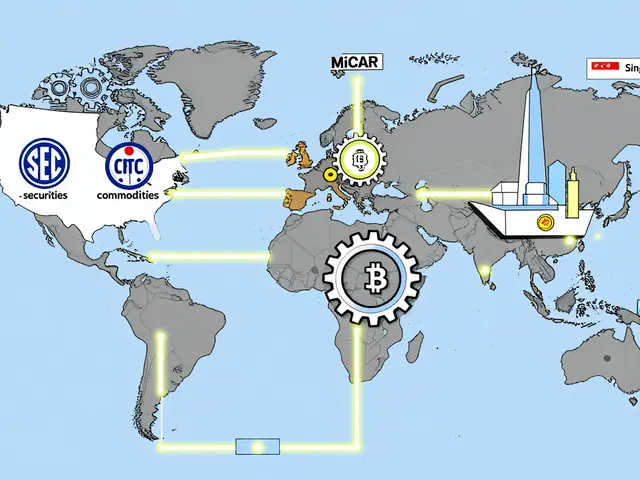

Applications au-delà des transferts d’argent

Les signatures numériques ne servent pas qu’à envoyer des cryptomonnaies. Elles sont la base de tout ce qui est décentralisé sur la blockchain.

- Dans les portefeuilles multi-signatures, trois personnes doivent chacune signer une transaction avant qu’elle soit validée - idéal pour les entreprises ou les fonds de famille.

- Dans les contrats intelligents, une signature peut déclencher un paiement automatique dès qu’une condition est remplie - par exemple, la livraison d’un produit confirmée par un capteur IoT.

- Dans les échanges atomiques, deux personnes peuvent échanger des cryptos sur deux blockchains différentes sans intermédiaire, avec la garantie que l’un ou l’autre ne peut pas tricher.

- Dans la chaîne d’approvisionnement, chaque étape du transport d’un produit est signée numériquement, prouvant qu’il n’a pas été falsifié.

Ces applications ne seraient pas possibles sans la capacité de prouver l’identité et l’intégrité sans révéler de données sensibles. C’est la magie des signatures numériques.

Les risques : votre clé privée, votre responsabilité

Il n’y a pas de bouton « Annuler » sur la blockchain. Une fois qu’une signature est vérifiée, la transaction est définitive. Et si quelqu’un vole votre clé privée ? Il peut signer autant de transactions qu’il veut. Il peut vider votre portefeuille. Et personne ne pourra l’arrêter.

C’est pourquoi la sécurité des clés privées est la pierre angulaire de la sécurité blockchain. Un portefeuille matériel comme Ledger ou Trezor stocke vos clés hors ligne. Un mot de passe bien choisi protège votre fichier de sauvegarde. Une mauvaise gestion de la clé privée, c’est comme laisser votre porte d’entrée ouverte avec les clés sur le paillasson.

Les hackers ne cassent pas les signatures. Ils volent les clés. Et ils le font souvent par phishing, logiciels malveillants, ou erreurs humaines. La technologie est solide. L’humain, lui, reste le maillon faible.

L’avenir : des signatures plus rapides, plus privées

Les blockchains traitent des millions de transactions par jour. Bitcoin en gère environ 350 000 par jour. Ethereum, en période de forte activité, en dépasse 1 million. Chaque transaction nécessite une vérification de signature. Et chaque vérification consomme de la puissance de calcul.

C’est pourquoi de nouvelles solutions émergent. Le Schnorr signature, par exemple, permet de regrouper plusieurs signatures en une seule, réduisant la taille des blocs et augmentant la vitesse. Bitcoin teste déjà cette technologie via le protocole Taproot. D’autres projets explorent les signatures de seuil, où plusieurs parties collaborent pour produire une signature sans révéler leurs clés individuelles.

Et puis il y a la menace des ordinateurs quantiques. Dans 10 ou 15 ans, ils pourraient briser ECDSA. C’est pourquoi des algorithmes résistants à l’ordinateur quantique - comme CRYSTALS-Dilithium et FALCON - sont déjà en phase d’évaluation. La blockchain doit se préparer à l’avenir, et les signatures numériques en seront la première ligne de défense.

Conclusion : la pierre angulaire de la confiance décentralisée

Les signatures numériques ne sont pas une fonctionnalité parmi d’autres. Elles sont la raison pour laquelle la blockchain fonctionne. Sans elles, il n’y aurait pas de preuve d’identité, pas de garantie d’intégrité, pas de sécurité sans tiers. Ce sont elles qui permettent à des inconnus du monde entier de s’échanger des valeurs sans se connaître, sans se faire confiance, et sans crainte de fraude.

Elles sont discrètes. Elles sont rapides. Elles sont infaillibles - tant que vous gardez votre clé privée en sécurité. Et elles continueront d’évoluer pour devenir encore plus efficaces, plus privées, et plus résistantes. Car dans un monde décentralisé, la vérification ne repose pas sur une institution. Elle repose sur une signature. Et cette signature, c’est vous.

Qu’est-ce qu’une signature numérique dans la blockchain ?

Une signature numérique est une preuve cryptographique générée avec votre clé privée pour confirmer que vous êtes l’auteur d’une transaction. Elle lie mathématiquement votre identité à un ensemble précis de données (montant, destinataire, etc.) sans révéler votre clé privée. Elle est vérifiée par tous les nœuds du réseau à l’aide de votre clé publique.

Pourquoi ECDSA est-il utilisé dans Bitcoin et Ethereum ?

ECDSA est utilisé parce qu’il offre un excellent compromis entre sécurité et efficacité. Il fournit un niveau de sécurité de 256 bits avec des clés courtes, ce qui réduit la taille des transactions et la charge de calcul sur le réseau. Contrairement à RSA, il ne nécessite pas de grandes clés, ce qui le rend idéal pour les systèmes décentralisés où chaque octet compte.

Une signature numérique peut-elle être falsifiée ?

Théoriquement, non - tant que la clé privée reste secrète. Falsifier une signature signifierait résoudre un problème mathématique extrêmement difficile, qui prendrait des milliards d’années avec les ordinateurs actuels. Les attaques réussies ne viennent jamais de la rupture de l’algorithme, mais du vol ou de la mauvaise gestion des clés privées.

Que se passe-t-il si je perds ma clé privée ?

Vous perdez définitivement l’accès à vos fonds. Il n’existe aucun moyen de récupérer une clé privée perdue. Les signatures numériques ne permettent pas de réinitialisation. C’est pourquoi les sauvegardes (mots de passe de récupération) et les portefeuilles matériels sont essentiels. La blockchain ne connaît pas de « mot de passe oublié ».

Les signatures numériques sont-elles utilisées dans les contrats intelligents ?

Oui, absolument. Chaque interaction avec un contrat intelligent (dépôt, retrait, mise à jour) nécessite une signature numérique pour prouver que l’utilisateur autorise l’action. Même les automatisations complexes, comme les paiements conditionnels ou les échanges entre blockchains, reposent sur des signatures valides pour être exécutées.

Mehdi Alba

novembre 21, 2025 AT 01:29Franchement, c’est quoi cette histoire de clés privées ? 😅 Moi j’ai perdu mon mot de passe de wallet il y a 2 ans, et j’ai juste dit ‘bonne nuit crypto’… mais j’ai vu des gars qui ont perdu 3 millions de dollars… et ils pleuraient comme des gosses. Les maths, c’est bien, mais l’humain, c’est une catastrophe ambulante. 🤡

Djamila Mati

novembre 22, 2025 AT 22:13Je trouve fascinant que cette technologie vienne d’un monde hyper technique, mais qu’elle réinvente la confiance comme dans les sociétés traditionnelles : la parole donnée, la signature, la responsabilité. C’est presque poétique, non ?

Vianney Ramos Maldonado

novembre 23, 2025 AT 10:44Il convient de souligner que l’algorithme ECDSA, bien qu’efficace, présente des vulnérabilités théoriques liées à la génération aléatoire des nonces. Une implémentation défectueuse peut compromettre l’intégrité du système, même si la courbe elliptique est robuste. La sécurité ne réside pas uniquement dans l’algorithme, mais dans son exécution rigoureuse.

Laurent Rouse

novembre 23, 2025 AT 11:11Et bien sûr, tout ça, c’est juste pour vous endormir avec des histoires de maths… Mais qui contrôle les nœuds ? Qui écrit le code ? Qui a accès aux mises à jour ? Vous croyez vraiment que c’est décentralisé ? C’est juste Wall Street avec un nouveau logo. 🇫🇷

Philippe AURIENTIS

novembre 23, 2025 AT 13:33Je viens de configurer mon Ledger pour la première fois, et j’ai été surpris à quel point c’est simple. J’ai juste tapé mon mot de passe, confirmé la transaction sur l’écran, et c’était bon. Pas de banque, pas de formulaire, pas d’attente. C’est magique. Merci pour ce rappel clair !

Denis Groffe

novembre 24, 2025 AT 01:28Les signatures numériques… les maths… la blockchain… tout ça c’est du vent. Tu crois que tu contrôles ta clé privée mais en fait tu es juste un nœud dans un système qui te fait croire que tu es libre. La vraie liberté, c’est de ne pas avoir de clé du tout. Personne ne te surveille quand tu n’existe pas. Et toi, tu veux être surveillé par des ordinateurs du monde entier. Bravo.

Jeremy Horn

novembre 24, 2025 AT 17:27Je vais vous raconter une histoire : un ami m’a montré comment signer une transaction avec un téléphone cassé et un mot de passe écrit sur un papier dans un tiroir. Et pourtant, la blockchain a validé la transaction. Pas de serveur. Pas de banque. Juste une équation. C’est ça la beauté. Ce n’est pas la technologie qui est révolutionnaire, c’est l’idée qu’on peut faire confiance à un système sans avoir besoin de croire en quelqu’un. Et ça, c’est profond. Très profond.

jerome houix

novembre 25, 2025 AT 16:32Je pense que le point le plus important, c’est que la signature ne peut pas être réutilisée. C’est ce qui empêche les attaques par rejeu. Un truc simple mais génial.

Aurelien Amsellem

novembre 27, 2025 AT 07:41ECDSA ? C’est du vieux jeu. Tout le monde sait que Schnorr est bien supérieur. Mais bon, les devs de Bitcoin ont dû attendre 10 ans pour l’implémenter… parce que les gens aiment bien les trucs compliqués. C’est comme les voitures avec des leviers de vitesse. On préfère la complexité à la simplicité. 🤦♂️

Lass Diaby

novembre 28, 2025 AT 18:15Salut! Moi de Mali, j'ai pas compris tout mais j'ai appris que la blockchain c'est comme la confiance dans la communauté. Moi j'ai un petit magasin, j'utilise pas de crypto mais j'adore l'idée. Merci pour le partage! 🙏

Patrick Hochstenbach

novembre 29, 2025 AT 11:20Juste une petite correction : dans la section sur ECDSA, vous dites que Bitcoin utilise secp256k1, ce qui est vrai, mais Ethereum utilise aussi la même courbe, pas une différente. C’est une erreur courante, mais c’est bien de préciser !

Sophie Spillone

décembre 1, 2025 AT 07:58Ohhh mon dieu, encore un gars qui nous vend la blockchain comme la nouvelle religion… ‘Les maths ne mentent jamais’ 😭 Tu crois que les maths n’ont pas été inventées par des humains ? Et que les humains, eux, ont triché pour créer des lois ? Tu crois que les algorithmes ne sont pas codés par des banquiers en costard ? 🤡

Nicole Flores

décembre 1, 2025 AT 09:50Alors là, je rigole. Tu dis que la clé privée, c’est ta responsabilité. Oui, mais qui t’a appris à la protéger ? Personne. Les banques, elles, te protègent. Ici, tu es seul. Et si t’es nul en tech ? T’es mort. C’est pas de la liberté, c’est du capitalisme sauvage avec des emojis.

Nathalie Verhaeghe

décembre 2, 2025 AT 21:47Je suis super contente que tu aies mentionné les signatures de seuil et les algorithmes post-quantiques ! 🌟 C’est là que l’avenir se joue. Et oui, Dilithium et Falcon sont les meilleurs candidats actuels. Je suis en train de suivre le NIST pour les mises à jour… si tu veux, je peux te partager les liens ! 💡